Concepts clés du contrôle d’accès

Avant de commencer à utiliser et à configurer le contrôle d’accès, examinez et évaluez ces concepts clés qui vous aident à planifier votre contrôle d’accès et votre configuration de division :

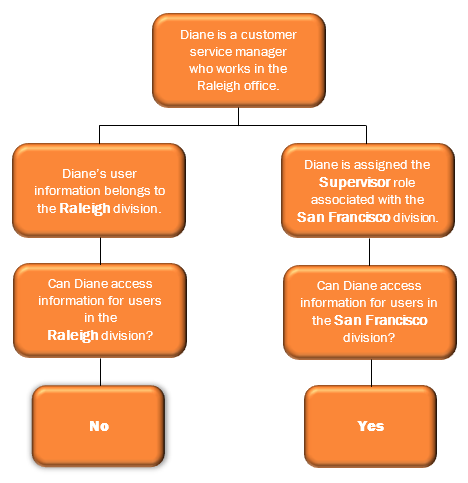

Un utilisateur peut être un objet de configuration dans une division. Cependant, un administrateur peut également accorder à une d’utilisateur YYTY d’autorisation un accès à une division. Le fait d’entrer utilisateur dans une division ne donne pas accès aux données de la division. utilisateur Les données de utilisateur, telles que les informations de profil, font partie de la division et les utilisateurs auxquels la division appropriée est attribuée autorisation peuvent accéder à ces données.

Pour plus d’informations, voir Distinguer les utilisateurs en tant qu’objets par rapport aux utilisateurs ayant accès à Contrôle d’accèsaperçu.

Exemple

objets de configuration

Les objets de configuration sont des ressources spécifiques au sein de votre organisation. Ces problèmes incluent

- Objets de routage d'appels

- Rendez-vous de coaching

- Listes de contact

- Tableaux de données

- Ne pas contacter les listes

- Urgences

- Extensions

- Flux

- jalons de flux

- Résultats du flux

- Modules d'apprentissage

- Unités de gestion

- Objets de routage de messages

- Campagnes d'appels sortants

- Files d'attente

- Plannings

- Groupes d'horaires

- Utilisateurs

Bien que ces objets ne soient pas les seuls objets configurables qui existent dans Genesys Cloud, ils sont les seuls protégés par le contrôle d'accès. Les administrateurs peuvent regrouper et associer des objets de configuration Genesys Cloud spécifiques dans undivisionpuis, à l’aide du contrôle d’accès, accordez sélectivement l’accès aux objets de cette division.

objets transactionnels

Objets transactionnels sont des objets qui interagissent avec le système ou qui voyagent.

Les objets transactionnels incluent :

- Conversations vocales, de rappel, de chat, d'e-mail et de messagerie

- Enregistrements

- Historique de présence

- Date d'audit

Bien que ces objets ne soient pas les seuls objets transactionnels qui existent dans Genesys Cloud, ils sont les seuls protégés par le contrôle d'accès.

Pour plus d’informations, voir Objets de configuration de contrôle d’accès et Contrôle d’accès objets transactionnels.

Évaluer toutes les subventions d’accréditation des clients et déterminer les divisions à associer aux rôles de la subvention. Par par défaut , le système s’adresse à tous les rôles d’attribution d’accréditation des clients à la division Accueil. Pour vous assurer que l'application et les systèmes utilisant une autorisation d'identification client peuvent accéder aux données appropriées, mettez à jour les rôles attribués avec les divisions appropriées. Si un tiers fournit l'octroi d'informations d'identification client, confirmez l'utilisation de l'octroi, puis mettez à jour les divisions pour les rôles en conséquence.

Pour plus d’informations, voir Créer un client OAuth.

Par par défaut , les utilisateurs autorisés ont toutes les divisions et toutes les divisions futures balises associées à leurs rôles. Pour plus d’informations, voir Contrôle d’accès pour les utilisateurs et les groupes autorisés dans Divisionsaperçu.

Seuls les utilisateurs qui ont File d’attente > Vue les autorisations sur les rôles avec la division spécifique pour la file d’attente peuvent recevoir des rapports. Vous devrez peut-être ajuster les divisions d’utilisateurs associées à leurs rôles pour leur permettre de continuer à recevoir des rapports.

Avant de commencer à configurer le contrôle d’accès, examinez vos besoins organisationnels et déterminez comment vous souhaitez mettre en œuvre le contrôle d’accès. Considérez ce qui suit : Considérer ce qui suit :

Divisions

- Comment voulez-vous organiser vos divisions ? Par exemple, par région, emplacement de bureau ou unité d’affaires.

- Souhaitez-vous accorder aux utilisateurs l'accès à la gestion des objets dans toutes les divisions, ou uniquement dans des divisions spécifiques ? Si tel est le cas, identifiez ces utilisateurs et les divisions dans lesquelles vous souhaitez qu'ils administrent les objets.

Objets configurables et transactionnels

- Quels objets de configuration (utilisateurs, files d’attente, flux, unités de gestion, campagnes, listes de contacts, listes Do Not Contact) souhaitez-vous déplacer dans chaque division ?

- Y a-t-il des objets de configuration qui n'entrent pas dans une division spécifique ? Que voulez-vous faire avec ces objets et qui voulez-vous les administrer ?

- Souhaitez-vous limiter l’accès aux objets transactionnels (par exemple, les interactions) ?

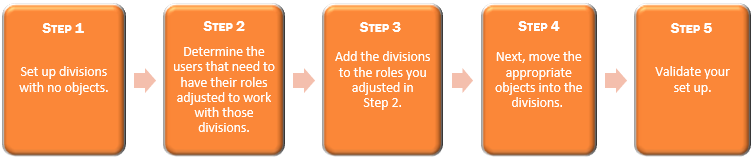

Décidez si vous souhaitez d’abord configurer et tester une seule division, puis configurer et tester plus de divisions. Vous pouvez également configurer des divisions pendant les heures de travail pour vous assurer qu’elles n’ont aucun impact sur les activités en cours. La meilleure pratique vous recommande de :

Lorsque vous ajoutez des divisions aux par défaut rôles des utilisateurs, envisagez de quitter la division Accueil sur les rôles, puis d’ajouter de nouvelles divisions. Ce processus évite toute perte initiale d’accès aux objets de la Division Accueil. Après avoir terminé et testé votre configuration, supprimez la division Accueil des rôles.